ICS oder SCADA-Systeme steuern und kontrollieren in aller Welt Motoren, Pumpen und Maschinen. Zunehmend werden auch sie Ziel von Hacker-Attacken. Der Schutz dagegen beginnt beim Passwort-Management für privilegierte Benutzerkonten.

Im Oktober 2012 warnte das Bundesamt für Sicherheit und Informationstechnik (BSI) vor Programmen und Suchmaschinen, die Angriffe auf Industrieanlagen oder die Steuerungen von Stromnetzen vereinfachen. Industrial Control Systems (ICS) basieren zwar im Wesentlichen auf branchen- und anwendungsspezifischen Technologien; dennoch wächst die Anlagenwelt heute in immer stärkerem Maße mit der IT-Welt zusammen.

Doch im Gegensatz zur IT, in der Sicherheitsupdates, Virenschutz und Firewall Standard sind, gibt es bei den digitalen Steuerungssystemen noch keinen derartigen Schutz. Viele SCADA-Protokolle kennen weder Verschlüsselung noch Authentifizierung. Und SCADA-Systeme haben keine oder nur eine mangelhafte Zugriffskontrolle beziehungsweise Zugangsbeschränkung. Wenn eine SPS mit einem Webserver und dem Internet verbunden ist, kann jeder, der die IP-Adresse entdeckt, Steuerbefehle an das Gerät schicken und dieses manipulieren.

Ermöglicht wird dies, da in der Regel Standardpasswörter nicht geändert werden oder garkein Passwort-Schutz existiert. Bei den Passwörtern gibt es mehrere Einfallstore. Als erstes sind die Default-Passwörter zu nennen, die in den Systemen vorhanden und manchmal nur dem Hersteller bekannt sind. Laut BSI setzen viele Hersteller diese Standard-Passwörter ein, damit die Maschinen, die oft jahrzehntelang im Einsatz sind und zuverlässig laufen müssen, auch nach einem Personalwechsel administriert werden können, falls Zugangsdaten verloren gehen. Der neue Administrator kann dann die Zugangsdaten zurücksetzen, das Default-Passwort nutzen und so auf die Steuerung der Maschine zugreifen. Der Haken: Über das Default-Passwort können auch Angreifer auf das System zugreifen. Stuxnet hat das deutlich gezeigt.

Ein weiteres Sicherheitsproblem besteht bei den eingebetteten Passwörtern, die in Anwendungen, Skripten oder Konfigurationsdateien gespeichert sind und einen automatischen Zugriff auf Backend-Systeme ermöglichen. Diese Passwörter liegen in der Regel im Klartext vor und werden selten oder nie geändert, da ein manuelles Passwort-Management hier sehr zeitaufwändig und zudem fehlerbehaftet wäre.

Besonders achten sollten Unternehmen zudem auf das Management von privilegierten Benutzerkonten, wie sie Administratoren besitzen. Zu den „Privilegien“ gehören beispielsweise der Zugriff auf vertrauliche Informationen, die Installation und Ausführung von Applikationen und die Veränderung von Konfigurationseinstellungen. Eine typische IT- und Produktionsumgebung besteht aus Hunderten oder Tausenden von Servern, Datenbanken und Netzwerkgeräten sowie SCADA-Systemen, die alle über privilegierte, standardmäßig in den Systemen verfügbare Accounts mit weitreichenden Rechten gesteuert und verwaltet werden. Dazu zählen Accounts wie „Root“ bei Unix und Linux oder „Administrator“ bei Windows. Die Passwörter dieser Accounts sind der Schlüssel zu allen unternehmenskritischen Datenbeständen und Systemen.

Ein verantwortungsvoller Umgang mit den privilegierten Benutzerkonten ist aber heute in vielen Unternehmen noch die Ausnahme: Auf den Systemen finden sich identische, oftmals leicht zu entschlüsselnde Passwörter, die nur selten oder überhaupt nicht geändert werden. Problematisch sind dabei insbesondere die Shared Accounts. Wenn eine größere Gruppe von Administratoren Zugriff auf dieselben Passwörter hat, kann nicht kontrolliert werden, welche Person ein solches Passwort wann und wozu verwendet hat, das heißt, eine revisionssichere Überprüfung der Verwendung eines generischen Accounts bis auf die Personenebene ist nicht möglich.

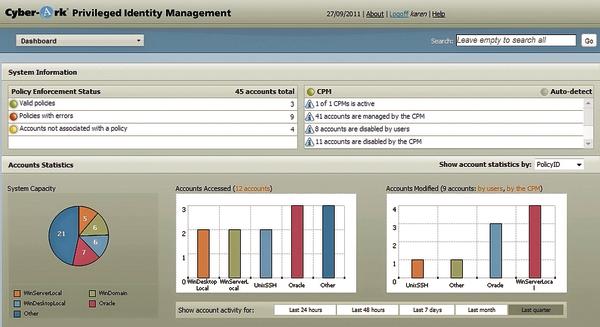

Die Passwort-Problematik kann man mit Privileged-Identity-Management (PIM) in den Griff bekommen, mit denen privilegierte Benutzerkonten automatisch verwaltet, regelmäßig geändert und überwacht werden können. Mit einer PIM-Lösung kann jede Art von privilegiertem Zugriff auf beliebige Zielsysteme zentral berechtigt, jederzeit kontrolliert und revisionssicher auditiert werden. Superuser-Accounts werden vollautomatisch verwaltet, in Anwendungscodes eingebettete Klartext-Passwörter gänzlich eliminiert und Admin-Sessions vollständig protokolliert. Dadurch sind auch administrative Tätigkeiten mit generischen Benutzerkonten transparent bis auf die Personenebene nachvollziehbar.

In einer Zeit, in der zunehmend Methoden entwickelt werden, um Hardware mittels Software zu attackieren und dabei gerade Passwörter als Einfallstor von Angreifern verwendet werden, führt an einer Lösung im Bereich PIM kein Weg vorbei. Nur so können auch ICS oder SCADA-Systeme künftig zuverlässig geschützt werden.

Jochen Koehler Regional Director DACH & Middle East, Cyber-Ark

Unsere Whitepaper-Empfehlung

Jetzt downloaden und über neue Ansätze erfahren, die nicht nur helfen, Unfälle zu vermeiden, sondern auch die Frage beantworten „Wie kann die Technik heute im Bereich Arbeitsschutz die Wirtschaftlichkeit in meinem Unternehmen erhöhen?“

Teilen: